Като спешен ъпдейт за сигурност и поддръжка излезе най-новата версия 5.3.2 на Contact Form 7 – най-известния плъгин за контактни форми за WordPress. В предната версия на Contact Form 7 – 5.3.1, както и в по-стари версии, бе открита уязвимост при контакните форми, настроени да използват опцията за качване на файлове. Чрез нея може да се заобиколи проверката на името на прикачения файл. По този начин е възможно да се прикачи файл, който да се изпълни като зловреден скрипт на сървъра. Проблемът е докладван от Jinson Varghese Behanan от Astra Security. Настоятелно препоръчваме ако използвате Contact Form 7 с въпросната опция, а дори и без нея – да я обновите възможно най-скоро.

Behanan заявява:

По време на тест на клиетски сайт беше установена уязвимост при качването на файлове. Тя се проявява при Contact Form 7 – версия 5.3.1 и по-старите от нея. Като резултат от откриването на уязвимостта, на 17-и декември бе пусната нова версия 5.3.2.

Contact Form 7 – що е то?

Contact Form 7 е един от най-популярните плъгини за WordPress. Тя може да се похвали с над 5 милиона активни инсталации. Видно от името ѝ, приставката служи за добавяне на контактна форма към уеб сайт по доста лесен начин и включва редица удобства покрай нея.

Както споменахме, установената уязвимост е свързана с опцията за качване на файлове. Възползвайки се от пропуска, нападателите могат да качват типове файлове, които иначе са забранени за качване. Ето защо уебсайт, който използва някоя от по-старите версии на Contact Form 7, и съхранява файловете на самия сървър, може да стане жертва на атака. При нея нападателят може да качи зловредно съдържание като web shells.

Web Shell

Web Shell е злонамерен интерфейс, подобен на черупка. Той се използва от хакерите за получаване на отдалечен достъп и контрол над даден уеб сървър и файловете му. Чрез него може да се изпълняват команди, да се модифицира базата данни на сайта и др. Наричат го още „троянец за отдалечен достъп“. Най-често Web Shells се пишат на PHP, но могат да бъдат написани на всеки език, който се поддържа от нарочения за атака уеб сървър, в това число на ASP.NET, Python, Perl, Ruby и др.

По-горе стана въпрос за проверка на файловите имена при прикачване от формата за контакти. Тя представлява препратка към функция, свързана със скриптове, които обработват файловете при качването им. Контролът, осъществяван от проверката, се извършва посредством ограничаване качването на определени видовете файлове (имена на файлове). Функцията може да контролира файловите пътища.

Новото в Contact Form 7 версия 5.3.2

Contact Form 7 версия 5.3.2 има следните по-важни изменения. Премахва контрола, разделителя и други видове специални знаци от името на файла, за да коригира проблема с уязвимостта при качването му. По отношение на Akismet, задава формат на дата / час по ISO 8601 за параметъра comment_date_gmt. Очаква се версия 5.4 да бъде пусната за потребителите през февруари 2021 година.

Инсталиране и обновяване на Contact Form 7

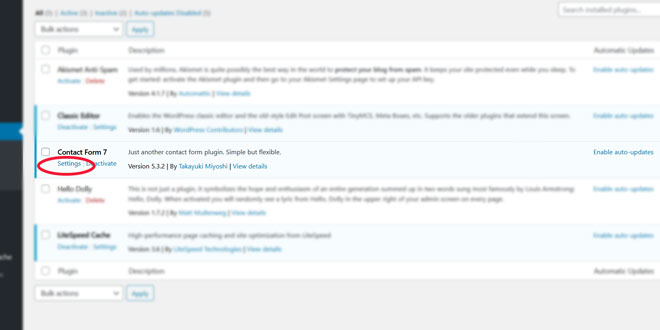

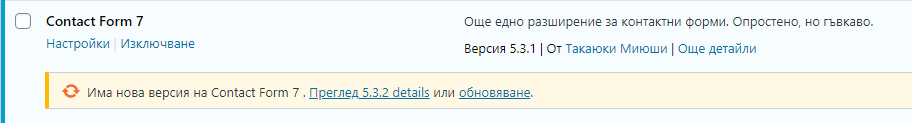

За да обновите до последната версия на Contact Form 7 5.3.2, важно е да знаете, че трябва да разполагате с WordPress 5.4 или по-нова.Това става директно през Таблото на вашият WordPress уеб сайт. Натискате бутона Plugins(Разширения) и там ще Ви излезе съобщение, че Contact Form 7 има нова версия. Кликвате върху обновяване и готово. В процесът на обновяване Вашият уеб сайт временно ще влезне в режим на поддръжка (maintenance mode), от който ще излезе веднага след успешната операция.

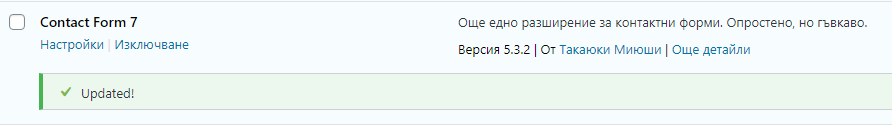

Честито! Вече сте с последната версия на плъгина!

В случай, че приложението Ви е заинтригувало и решите да го инсталирате, ползвайте същите стъпки. При инсталиране директно през таблото на WP сайта Ви цъквате на Plugins -> Add New и в търсачката пишете името на приложението. Инсталирате и активирате.

Сега страницата ще презареди и ще покаже всички инсталирани плъгини. Всичко е готово!